Pilotez votre SMSI

avec souveraineté

ISO 27001 & NIS2 - CyFun (BE) & ReCyF (FR) - 100% libre - fonctionne hors ligne

Les solutions SaaS exposent vos données sensibles

Registres de risques, plans de continuité, cartographies des actifs critiques... Ces informations stratégiques méritent-elles vraiment d'être hébergées sur des serveurs externes ?

Données hors de contrôle

Vos registres de risques et plans de continuité transitent par des serveurs tiers dans le cadre d'un service SaaS. Pour un RSSI/CISO c'est une problématique !

Inaccessible en cas de crise

Cyberattaque, coupure réseau, incident majeur ? Votre solution SaaS devient inaccessible, privant la cellule de crise de ses plans de continuité au pire moment. Cyber Assistant est toujours disponible dans une version locale sur votre ordinateur !

Infrastructure lourde

Pas besoin de ressources internes complexes et d'ennuyer votre service informatique pour un serveur, commencez immédiatement à travailler !

Faire tourner un Système de Management de la Sécurité de manière pragmatique et rapide

Un outil qui répond aux besoins de tous les responsables sécurité, adapté aux administrations publiques comme aux entreprises. Aucune donnée ne transite par des serveurs externes. Privacy by Design.

Zéro serveur externe, zéro compromis

- Souveraineté totale : vos données restent dans votre navigateur ou sur votre serveur interne — jamais ailleurs

- Résilient en cas de crise : fonctionne hors ligne, même si internet est coupé ou votre réseau compromis

- Zéro installation : ouvrez le fichier HTML dans votre navigateur, c'est tout. Pas de Docker, pas de base de données

- Mode collaboratif disponible : un simple serveur web suffit pour le travail en équipe sur votre propre infrastructure

Maîtrisez vos risques en toute autonomie

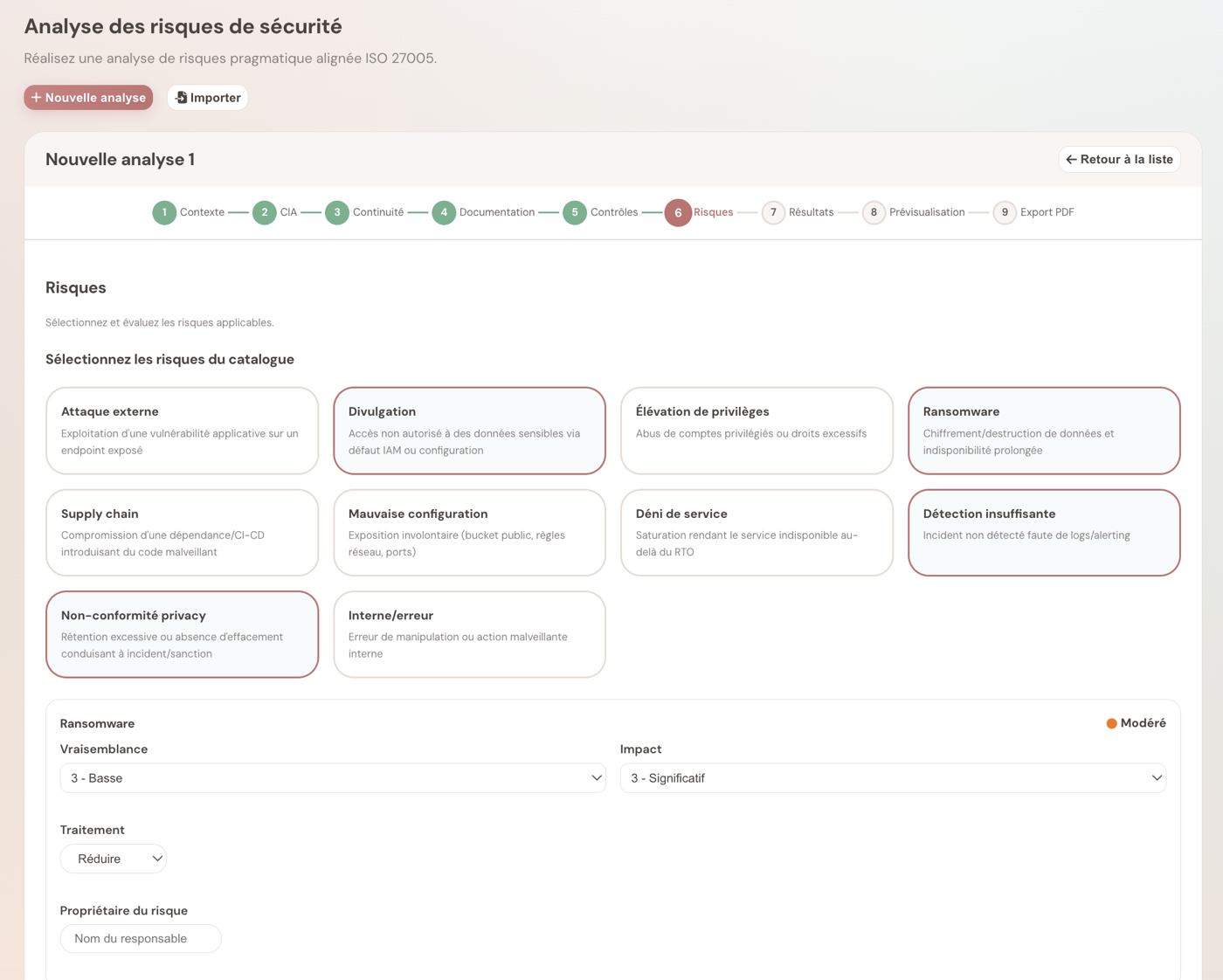

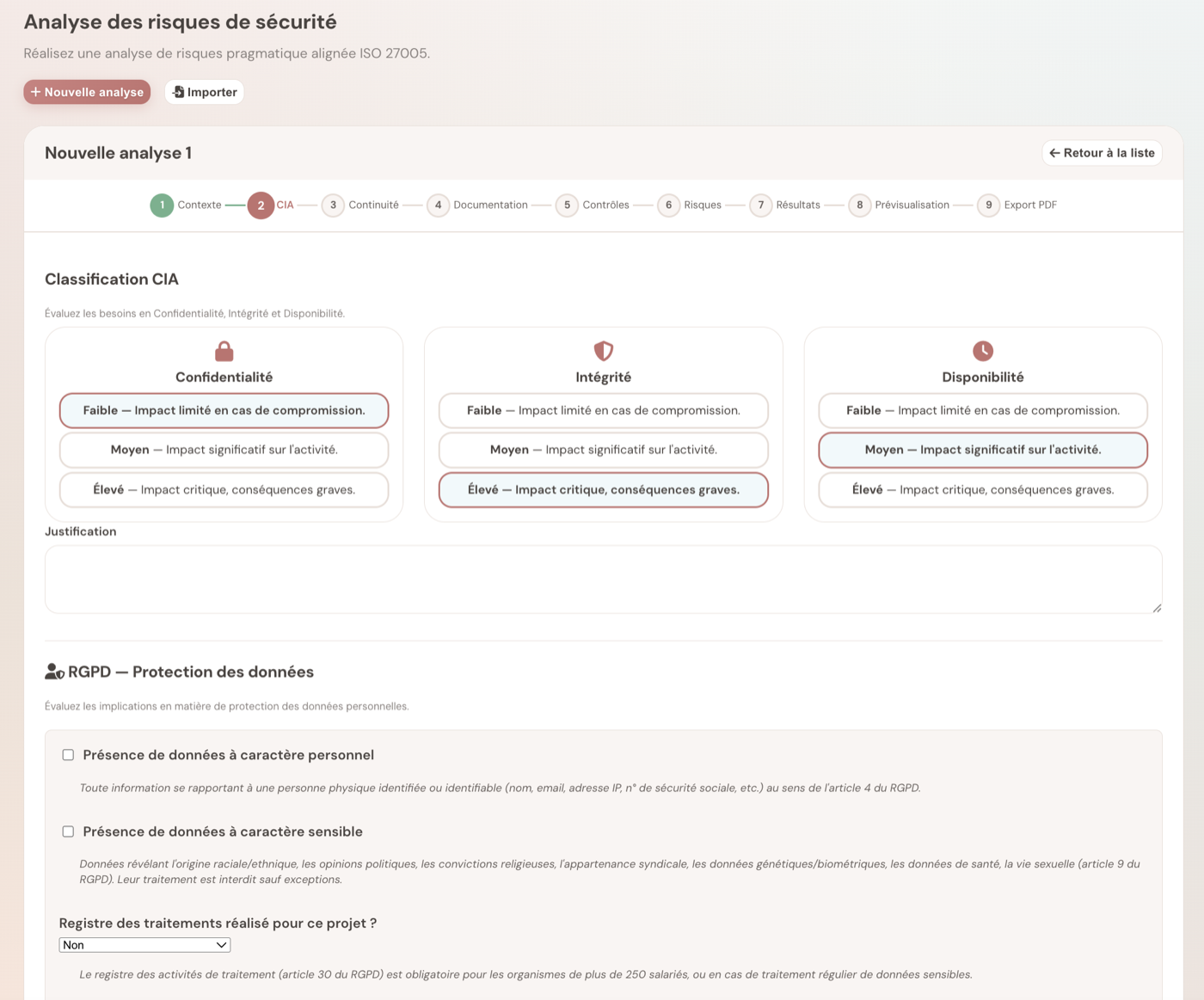

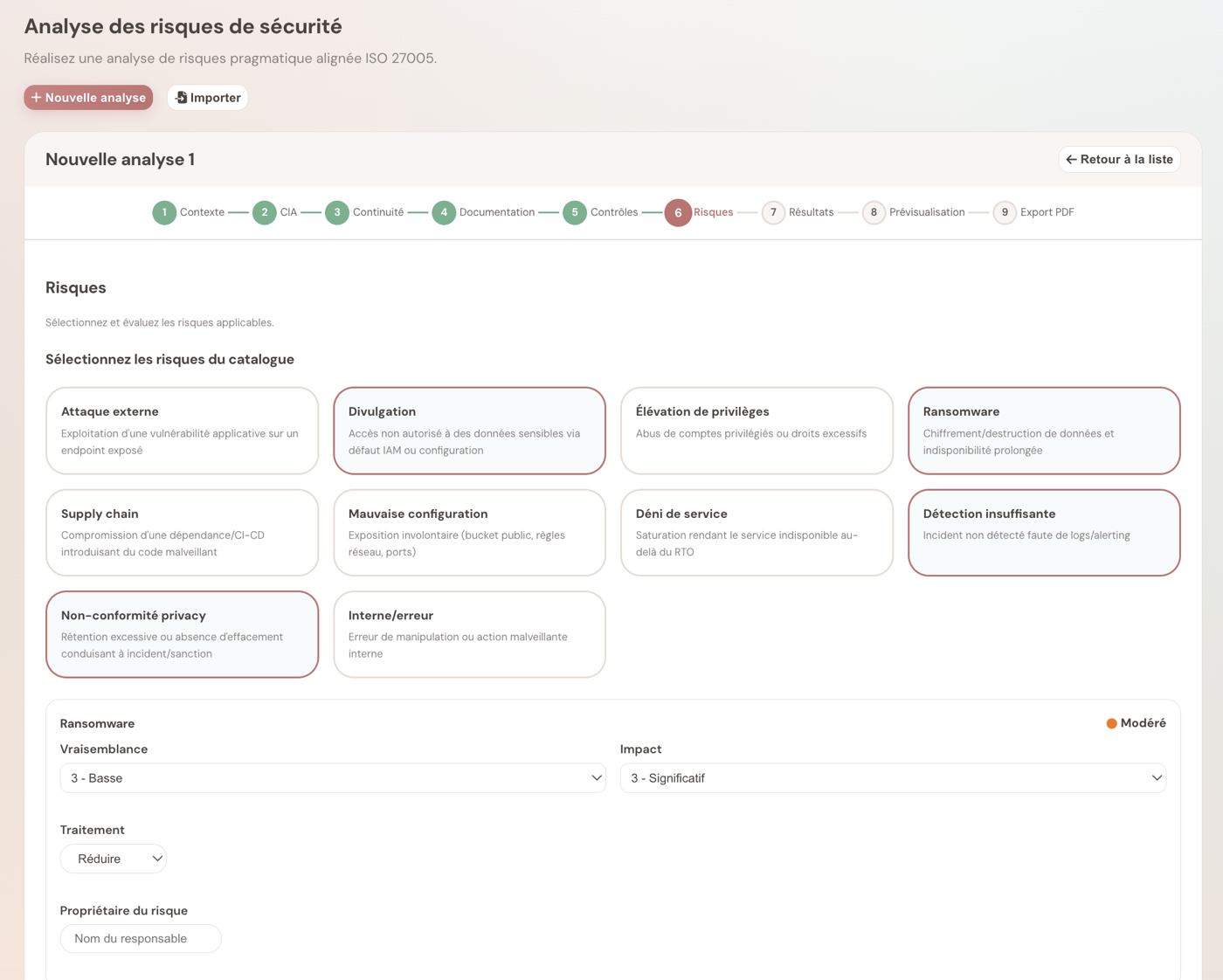

Un module d'analyse de risques aligné ISO 27005, pragmatique et guidé. De l'évaluation au rapport PDF, en quelques clics.

Réalisez une analyse de risques en quelques étapes pragmatiques

Un wizard en 8 étapes vous accompagne : classification CIA, continuité (RTO/RPO), protection des données, contrôles de sécurité, scénarios de risques et recommandations automatiques.

- 8 étapes guidées, de la classification CIA au rapport final

- 24 questions de contrôle couvrant 6 domaines opérationnels

- Adapté ISO 27005 — sans la lourdeur méthodologique

Gérez vos analyses de risques

10 scénarios de risques évalués automatiquement selon vos réponses. Matrice probabilité × gravité, seuils personnalisables et 35 règles de recommandations.

- 10 scénarios : ransomware, supply chain, fuite de données, déni de service...

- Matrice 5×5 probabilité × gravité avec 5 niveaux de risque

- Recommandations automatiques et stratégie de traitement par risque

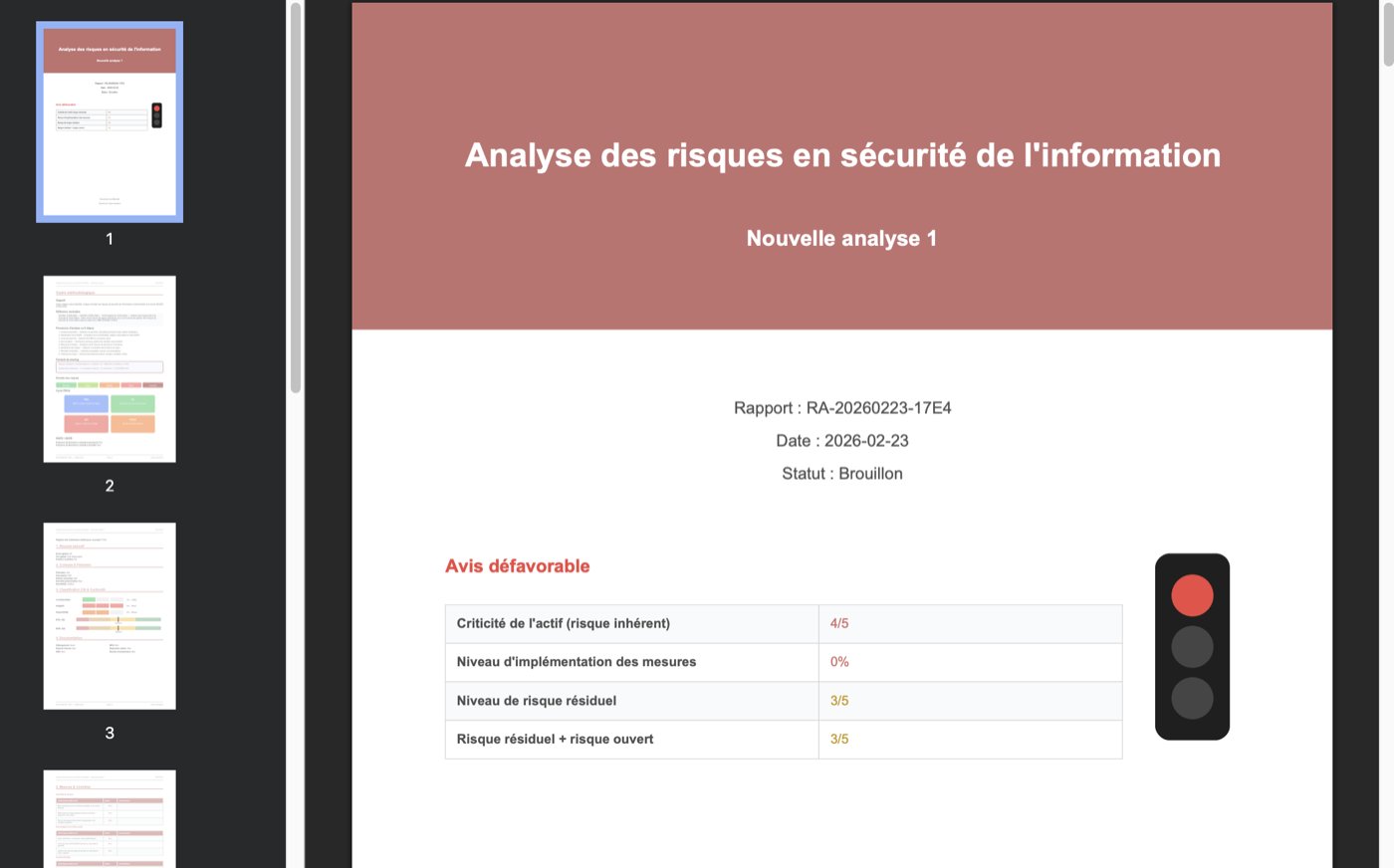

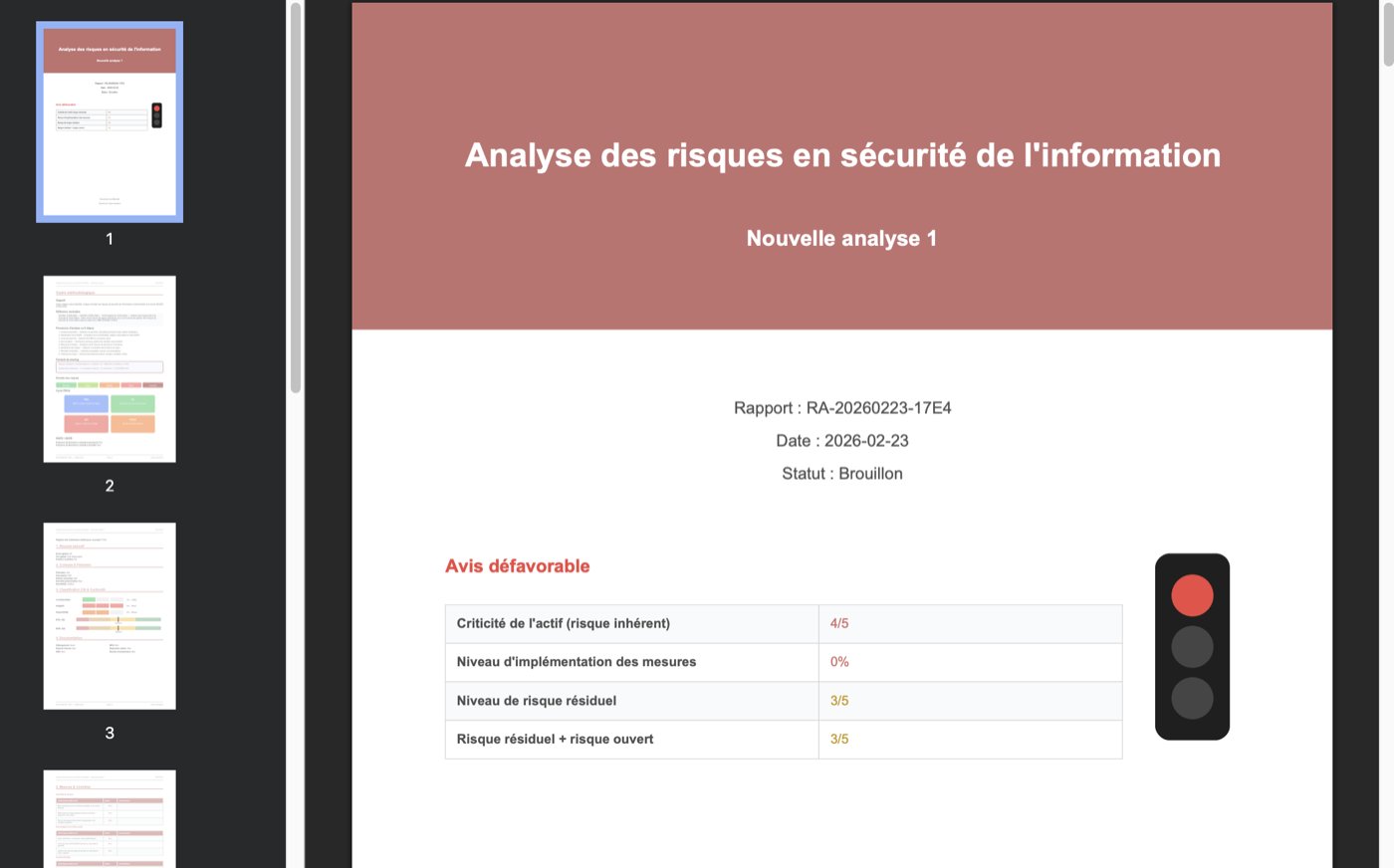

Produisez vos rapports d'analyse de risques

Générez un rapport PDF complet prêt pour le CODIR ou l'auditeur : synthèse exécutive, radar des domaines, détail par scénario de risque, recommandations prioritaires.

- Rapport PDF multi-pages avec page de garde professionnelle

- Radar chart des domaines et feu tricolore de l'avis global

- Prêt pour le CODIR, l'audit ou le reporting NIS2

Trois garanties

Conçu pour répondre aux exigences des DPO, RSSI et responsables conformité dans le secteur public et les infrastructures critiques.

Souveraineté des données

Sans backend externe, il est techniquement impossible que vos données quittent votre périmètre à votre insu. Privacy by Design pour une conformité RGPD sans compromis.

Résilience opérationnelle

Cyberattaque, coupure réseau, situation de crise ? Cyber Assistant reste accessible. Vos plans de continuité disponibles même en mode "terre brûlée". Essentiel pour les services d'urgence.

Un SMSI pragmatique

Utilisez les dernières normes et les référentiels NIS2 CyFun (CCB, Belgique) et ReCyF (ANSSI, France) pour vous conformer à NIS2 et à la norme ISO 27001

Community Locale

Usage individuel — Mode local hors ligne

- 100% hors ligne dans votre navigateur

- Référentiels ouverts NIS2 : CyFun (BE) & ReCyF (FR)

- Zéro installation — ouvrez le fichier HTML

- Analyse de risques, plans d'actions, audits, KPIs

- Normes ISO 27001 & 27002 non incluses

- Pas de mode collaboratif

Corporate Locale ISO

Usage individuel — Normes ISO officielles

Tout ce qui est dans Community, plus :

- Normes ISO 27001 & 27002 officielles intégrées *

- Licence ISO valide et conforme *

- Anglais natif avancé — interface bilingue

- Référentiels NIS2 bilingues FR/EN : CyFun (BE) & ReCyF (FR)

- Toutes les fonctionnalités Community incluses

Corporate Server ISO

Collaboratif multi-utilisateurs

Tout ce qui est dans Corporate Locale, plus :

- Co-édition en temps réel avec verrouillage par onglet

- Multi-collaborateurs avec rôles et journal d'audit

- Support, mises à jour et garanties contractuelles

- Déployé sur votre infrastructure — vos données restent chez vous

- Toutes les fonctionnalités Corporate Locale incluses

- SSO Entreprise (OIDC) — Azure AD, Google Workspace, Okta...

* Les normes ISO 27001 et ISO 27002 sont des documents protégés par le droit d'auteur. Leur intégration dans les versions Corporate nécessite que l'utilisateur justifie d'une licence d'achat valide de ces normes auprès de l'ISO ou d'un organisme national de normalisation.

Besoin d'accompagnement ? Formation, aide au déploiement et personnalisations disponibles sur demande.

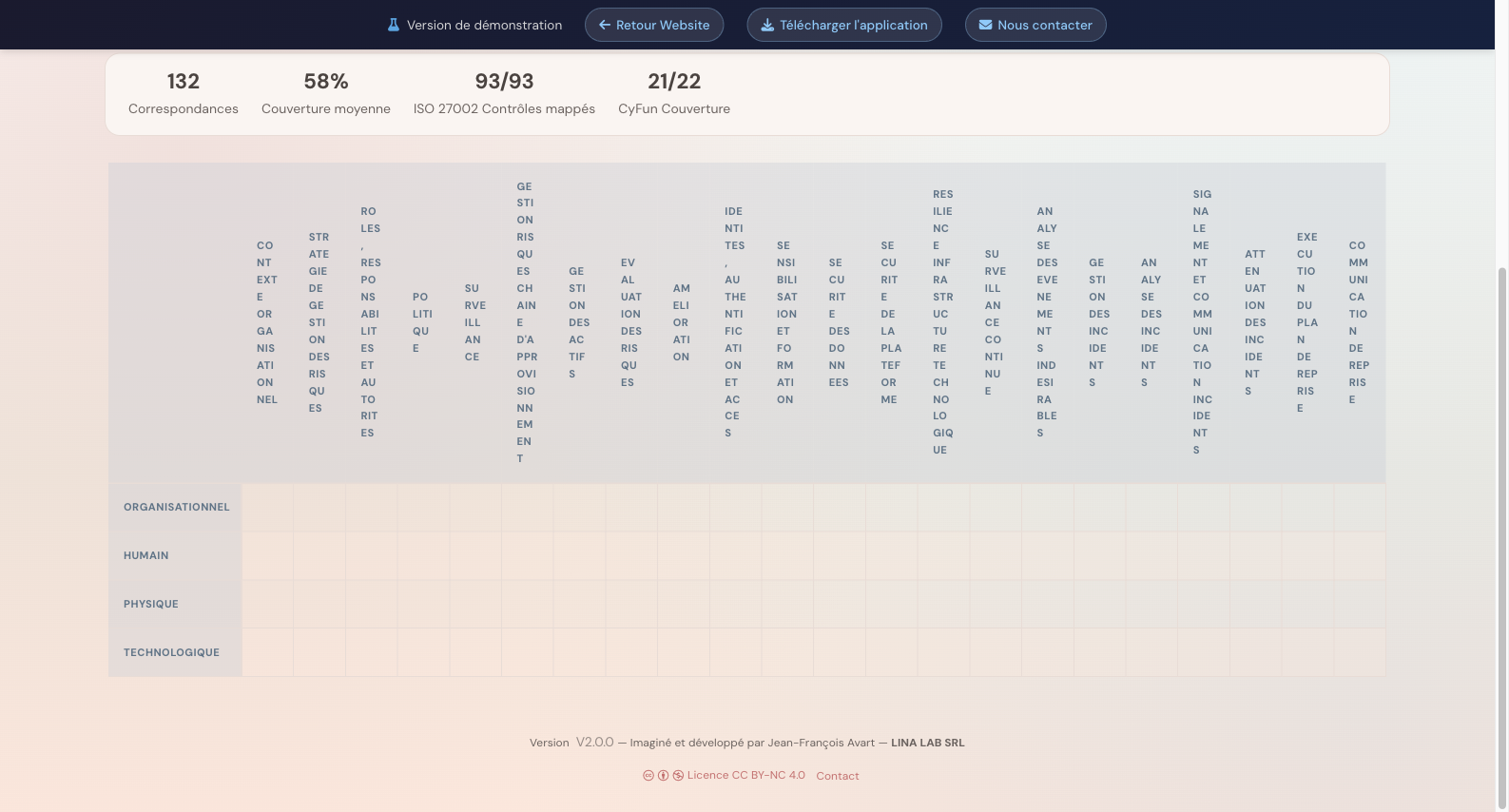

Visualisez la couverture croisée de vos référentiels

Le système de mapping bidirectionnel permet de visualiser les recoupements entre ISO 27002, CyFun 2025/NIS2, DORA et PCI DSS. Identifiez immédiatement les zones couvertes et les lacunes.

Cartographiez vos couvertures en un coup d'oeil

La heatmap interactive montre les niveaux de correspondance entre référentiels. Trois types de relations (équivalent, couvre, lié) permettent une analyse fine de la couverture croisée.

- Mapping bidirectionnel avec 3 types de relations

- Statistiques de couverture en temps réel

- Filtrage par type de relation et recherche textuelle

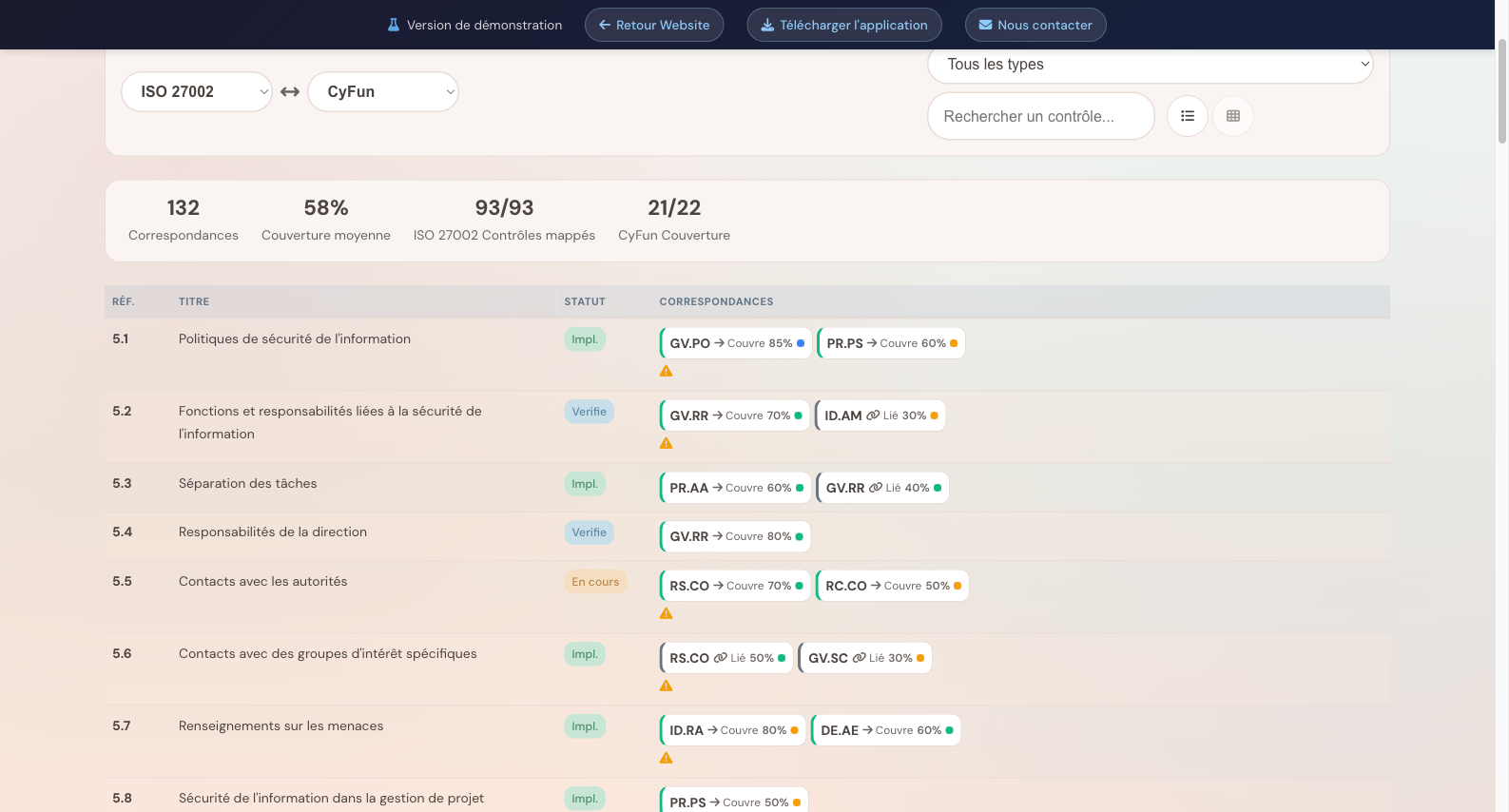

Explorez chaque relation contrôle par contrôle

La vue liste permet d'explorer en détail chaque relation entre référentiels, avec le type de relation, le pourcentage de couverture et des notes explicatives.

- 200+ relations pré-configurées entre ISO 27002 et CyFun 2025

- Pourcentage de couverture par relation

- Export des mappings pour vos audits

Tout ce dont vous avez besoin pour piloter votre SMSI

Une suite complète d'outils pensée pour l'efficacité opérationnelle, le reporting CODIR et la conformité audit.

Tableau de bord SMSI

KPIs cliquables, radars de maturité ISO 27002 et NIS2, matrice des risques impact × probabilité, graphiques d'évolution.

Contrôles ISO 27001/27002

Bibliothèque intégrée des 93 contrôles Annexe A 2022. Statut, maturité CMM, filtres par domaine et capacités opérationnelles.

Programme NIS2 complet

Contrôles NIS2, radar 2027/2028, plan d'actions par phases, gestion budgétaire par action et domaine, jalons clés colorés.

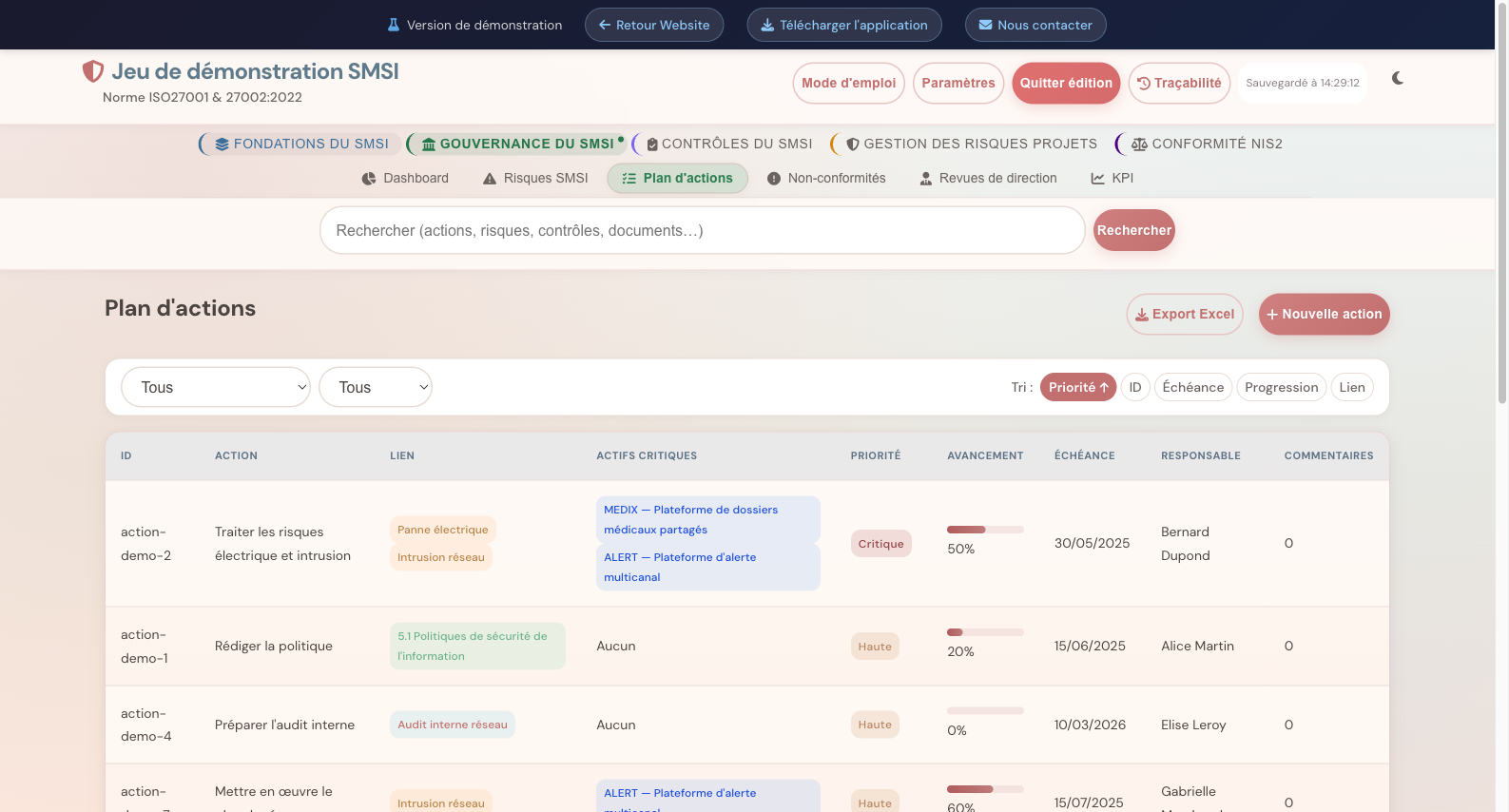

Plan d'actions & Risques

Actions liées aux contrôles, risques, audits, NC et menaces. Score impact × probabilité, stratégie de traitement, date CODIR.

Exports & Rapports

Rapport PDF global, export Excel par module, export HTML NIS2 autonome, snapshots locaux avec restauration en un clic.

Recherche & Qualité

Recherche globale sur tous les objets. Outils de qualité : détection des doublons, liens invalides, contrôles sans sous-catégorie.

Mapping inter-frameworks

Visualisez les correspondances entre ISO 27002, CyFun 2025, DORA et PCI DSS avec heatmap et vue liste détaillée.

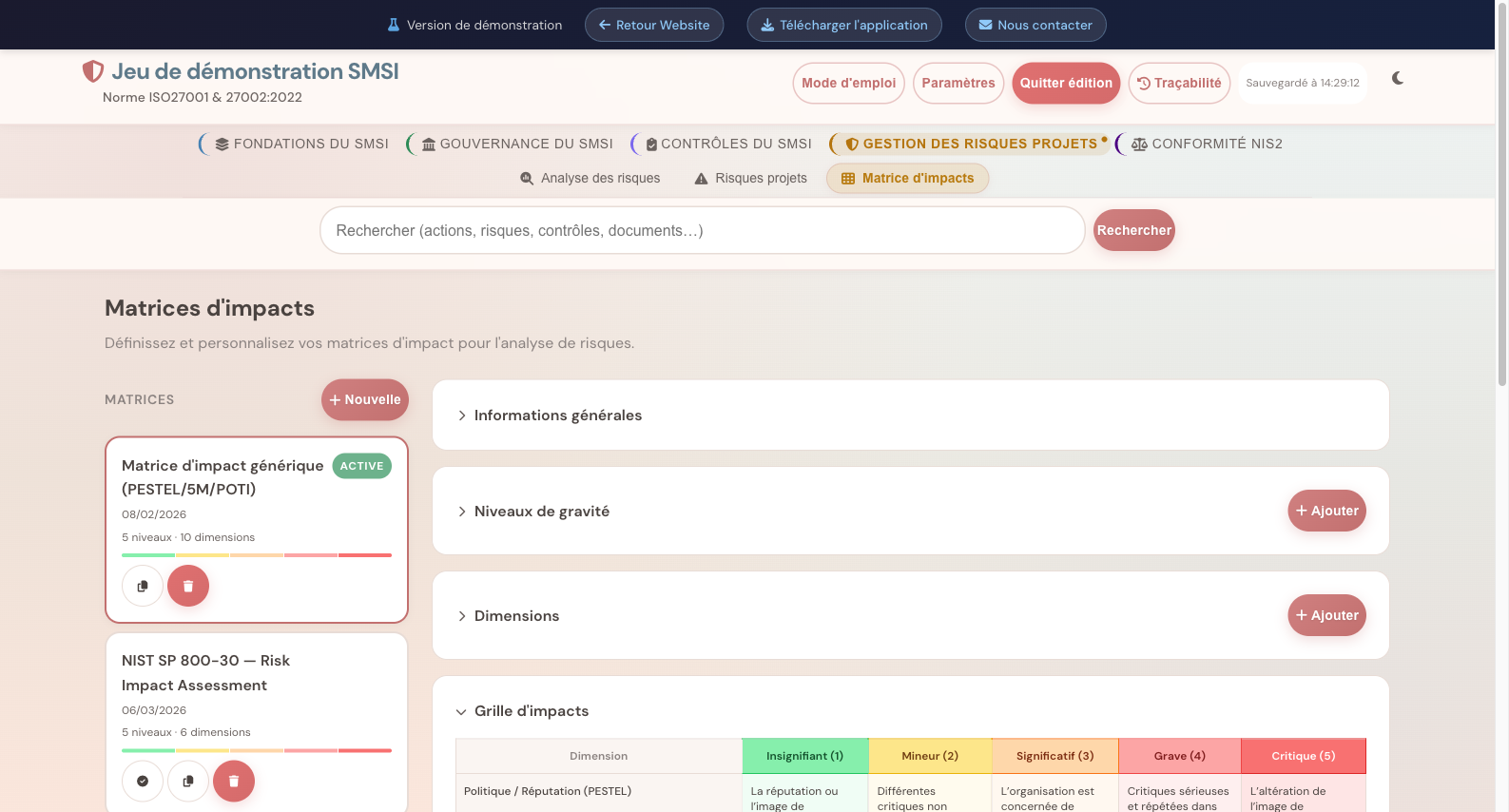

Matrices d'impacts

Évaluez vos impacts selon NIST SP 800-30, PESTEL/5M ou EBIOS RM avec des matrices personnalisables multi-dimensions.

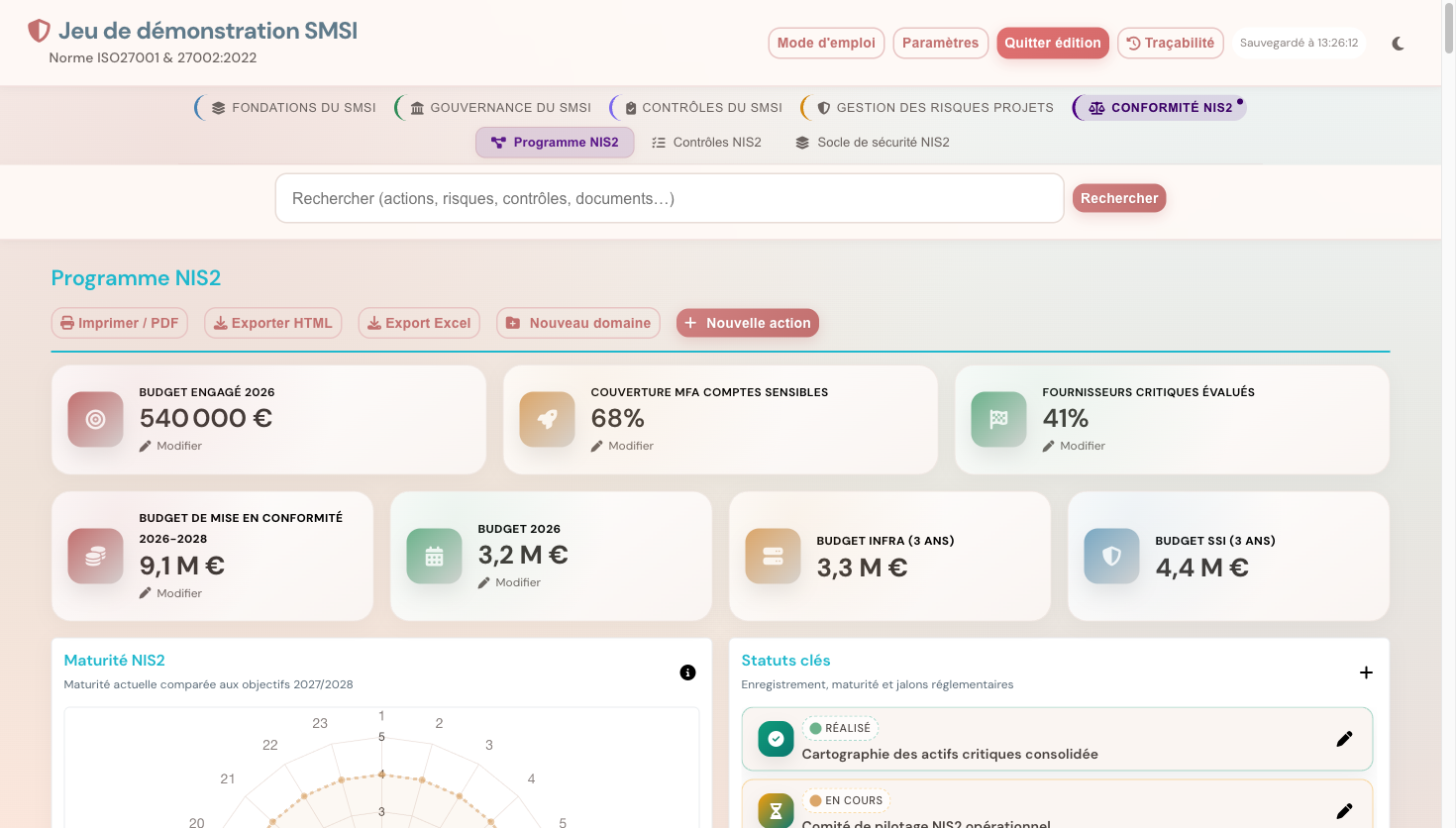

Un programme NIS2 complet : label CyFun (CCB) et référentiel ReCyF (ANSSI)

Pilotez votre mise en conformité NIS2 de bout en bout : programme budgétaire, contrôles avec maturité CMM, socle de sécurité à 5 piliers, et suivi des référentiels nationaux — le label CyFun du CCB belge et le référentiel ReCyF de l'ANSSI pour la France.

Gestion budgétaire NIS2 et jalons CyFun CCB

Configurez vos blocs budgétaires, suivez les KPIs de conformité, visualisez la maturité sur radar et pilotez les jalons réglementaires vers le label CyFun du CCB Belgique.

- Blocs budgétaires configurables (OPEX, CAPEX, infra, SSI)

- Radar de maturité NIS2 avec objectifs 2027/2028

- 10+ domaines stratégiques avec actions et responsables

- Export PDF, HTML et Excel du programme complet

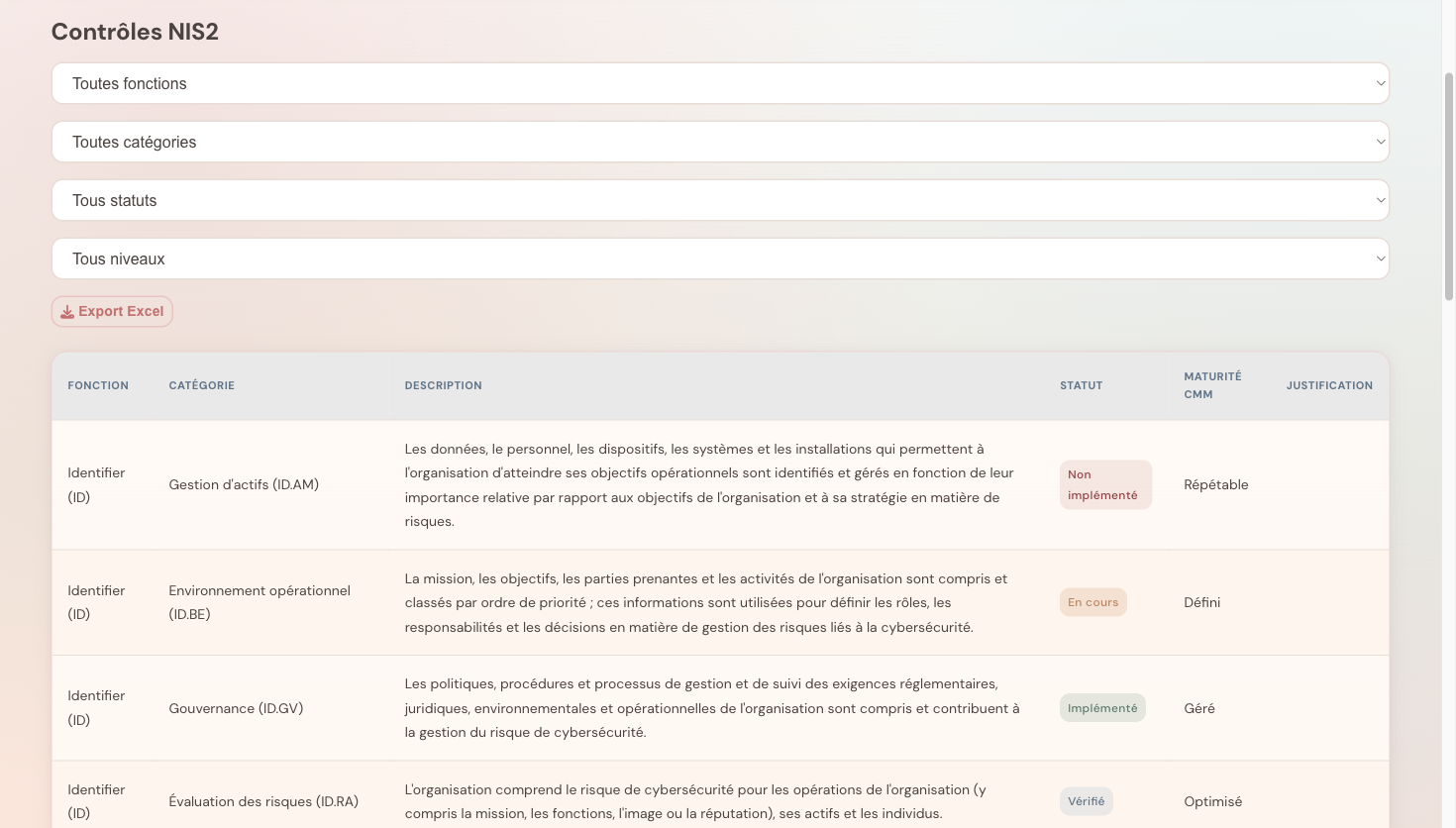

23 contrôles NIS2 avec maturité CMM intégrée

Gérez vos contrôles NIS2 par fonction (Identifier, Protéger, Détecter, Répondre, Rétablir), évaluez la maturité CMM de chacun et documentez vos justifications.

- Bibliothèque complète NIS2 (ID, PR, DE, RS, RC)

- Maturité CMM 5 niveaux par contrôle

- Filtres par fonction, catégorie, statut et niveau

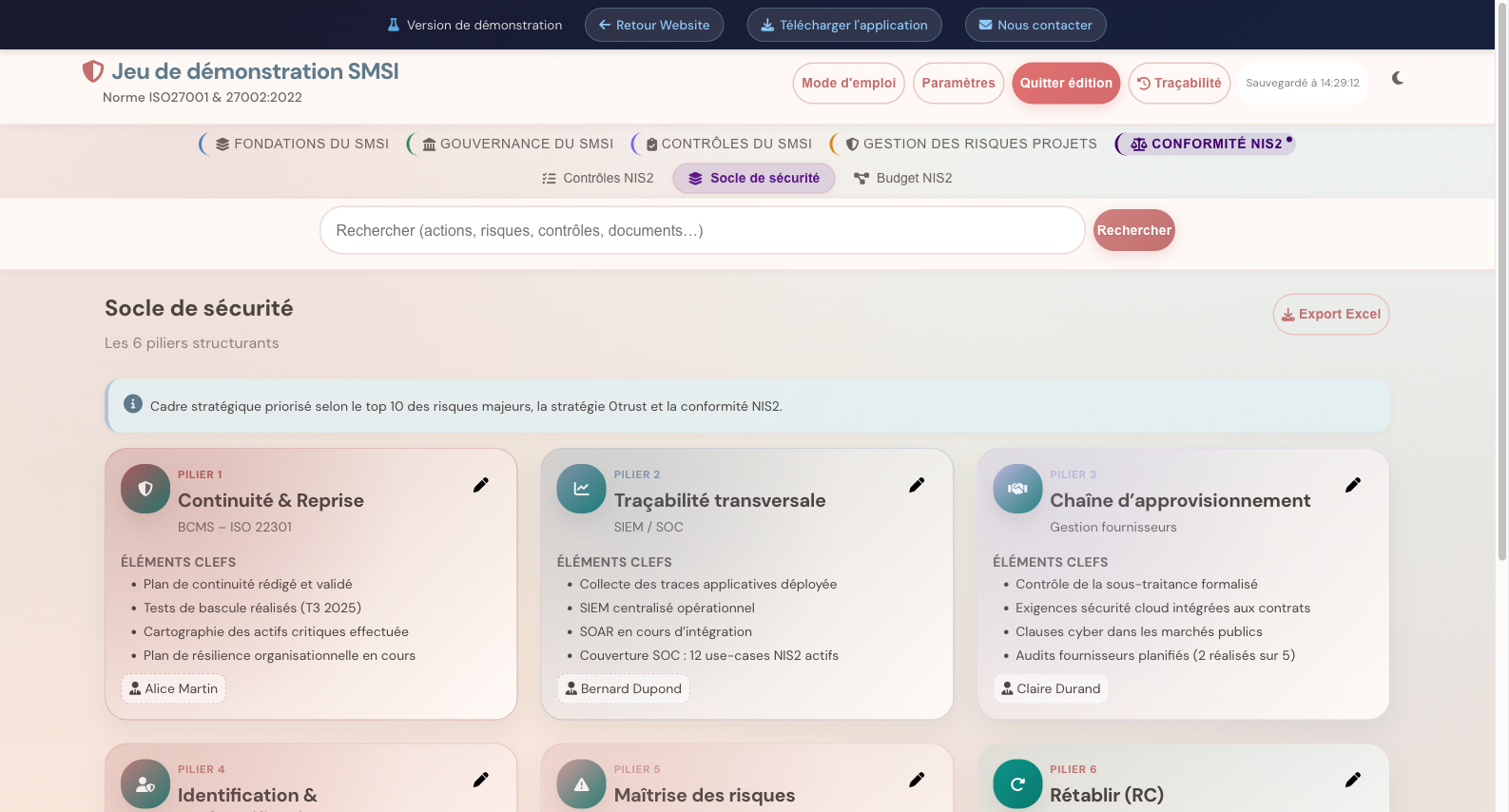

Un socle de sécurité structuré selon NIST CSF 2.0

Le socle de sécurité s'appuie sur le NIST Cybersecurity Framework 2.0 avec 6 fonctions structurantes : Gouverner, Identifier, Protéger, Détecter, Répondre et Rétablir.

- 6 fonctions NIST CSF 2.0 : Govern, Identify, Protect, Detect, Respond, Recover

- Aligné avec les exigences NIS2 et CyFun 2025 du CCB

- Chaîne d'approvisionnement, Identités & IAM, Maîtrise des risques

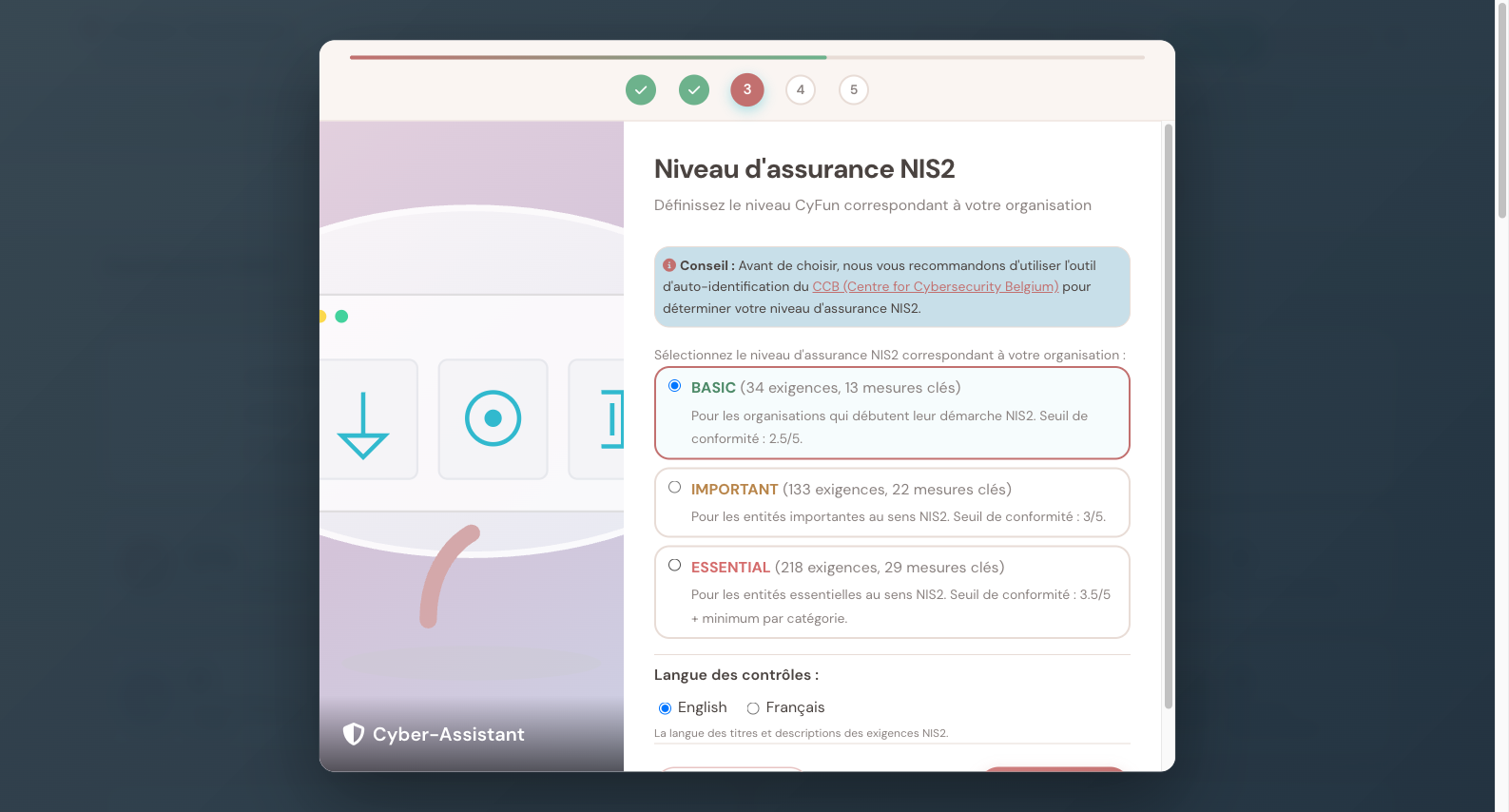

Choisissez votre niveau d'assurance NIS2

Le framework CyFun 2025 du Centre pour la Cybersécurité Belgique (CCB) définit 3 niveaux d'assurance alignés sur la directive NIS2. Configurez votre niveau cible directement dans le wizard de configuration.

- 3 niveaux : Basic, Important, Essential

- 218 exigences CyFun 2025 basées sur NIST CSF 2.0

- 6 fonctions : Gouverner, Identifier, Protéger, Détecter, Répondre, Rétablir

- Seuils de maturité adaptés à chaque niveau

La voie française vers NIS2 avec le référentiel ReCyF de l'ANSSI

Pour les entités françaises, Cyber Assistant intègre nativement le référentiel ReCyF de l'ANSSI. Contrairement au modèle de maturité de CyFun, ReCyF suit une logique de conformité : pour chacune des 152 mesures, vous déclarez votre statut et le justifiez. Le périmètre des objectifs s'adapte automatiquement à votre degré (Entité Importante ou Essentielle).

- 20 objectifs de sécurité et 152 mesures (moyens acceptables ANSSI)

- Deux degrés : Entité Importante (objectifs 1 à 15) et Entité Essentielle (objectifs 1 à 20)

- Évaluation par conformité : conforme, partiel, non conforme, mesure alternative, non applicable — avec justification

- Radar de conformité par objectif et score global en %, distinct du moteur CyFun

Évaluez vos impacts avec précision

Deux matrices pré-configurées (PESTEL/5M et NIST SP 800-30) permettent d'évaluer les impacts sur 6 à 10 dimensions avec 5 niveaux de sévérité. Créez vos propres matrices personnalisées.

NIST SP 800-30, PESTEL et EBIOS RM en un seul outil

Trois matrices pré-configurées couvrent les principales méthodologies d'évaluation des impacts. Personnalisez les dimensions, les niveaux et les règles de calcul selon votre contexte.

- NIST SP 800-30 : 6 dimensions (Mission, Données, Sécurité physique, Relations, Finances, Planification)

- PESTEL : 10 dimensions avec impacts Confidentialité/Intégrité/Disponibilité

- Compatible EBIOS RM, ISO 27005 et NIST

- Matrices personnalisables : niveaux, dimensions, règles de calcul

Une plateforme ouverte aux réglementations sectorielles

L'architecture modulaire de Cyber Assistant permet d'intégrer de nouveaux référentiels réglementaires. Le système de mapping bidirectionnel connecte automatiquement les nouveaux référentiels aux contrôles existants.

DORA

Digital Operational Resilience Act. Régulation européenne pour la résilience numérique du secteur financier. Disponible sur demande avec mapping vers ISO 27002.

PCI DSS

Payment Card Industry Data Security Standard. Standard de sécurité pour les données de cartes de paiement. Disponible sur demande avec mapping complet.

Votre référentiel

Intégration de référentiels sectoriels ou internes sur mesure. Contactez-nous pour évaluer l'intégration de votre cadre réglementaire spécifique.

Passez au collaboratif sur votre infrastructure

Déposez les fichiers sur un simple serveur web (Apache, Nginx ou tout hébergement PHP) et Cyber Assistant devient une plateforme collaborative multi-utilisateurs. Aucune base de données, aucune configuration complexe — vos données restent sur votre propre infrastructure.

Co-édition en temps réel

Système de verrouillage par onglet avec heartbeat. Détection automatique des conflits. Plusieurs utilisateurs travaillent simultanément sur des modules différents.

Multi-comptes & Rôles

Authentification JWT avec mots de passe robustes. Gestion des sessions et attribution automatique des actions dans le journal d'audit.

Garanties contractuelles

Déploiement sur votre infrastructure (Express.js ou PHP). SLA, support et maintenance selon vos exigences. Données jamais externalisées.

Mises à jour continues

Nouvelles fonctionnalités, référentiels et corrections déployés régulièrement. Compatibilité ascendante garantie avec vos données existantes.

Suivez vos actions de remédiation de bout en bout

Un plan d'actions complet pour piloter la mise en conformité. Chaque action est liée aux contrôles, risques, audits ou non-conformités qui l'ont générée.

Pilotez chaque action de sa création à sa clôture

De l'ouverture à la clôture, chaque action est tracée avec son statut, sa priorité, son responsable et son échéance. Les KPIs du dashboard reflètent l'avancement en temps réel.

- Statuts : Ouverte, En cours, Terminée, Reportée, Rejetée

- Priorités, responsables, échéances et taux d'avancement

- Lien direct avec les contrôles ISO 27002, NIS2 et les risques

- KPI Dashboard : pourcentage d'actions terminées

Cyber Assistant vs CISO Assistant

Deux approches différentes. CISO Assistant nécessite une infrastructure serveur et des compétences DevOps. Cyber Assistant fonctionne directement dans votre navigateur, sans aucune dépendance.

CISO Assistant est un excellent outil pour les organisations disposant d'équipes IT. Cyber Assistant s'adresse aux structures qui privilégient la souveraineté des données et la simplicité opérationnelle.

Pilotez votre conformité dans la durée

De NIS2 à ISO 27001, Cyber Assistant couvre les référentiels clés et structure les rôles pour une gouvernance efficace.

Feuille de route NIS2

Analyse d'écart & plan d'actions initial

Implémentation contrôles prioritaires

Conformité complète & audit

Couverture des référentiels

Système de management complet avec revue documentaire

93 contrôles Annexe A avec évaluation CMM

Programme dédié avec phases, budget et radar

Référentiel belge (CCB) intégré nativement

Référentiel français (ANSSI) intégré nativement

Résilience numérique du secteur financier

Sécurité des données de cartes de paiement

Un outil pour chaque rôle

Pilotage stratégique du SMSI, reporting CODIR, analyse des risques

Conformité RGPD, protection des données, registre des traitements

Tableau de bord synthétique, KPIs, suivi budgétaire NIS2

Actions opérationnelles, suivi des contrôles, documentation

Une application pour tous les responsables sécurité

Design épuré, navigation intuitive, informations claires. Tout est fait pour gagner du temps.

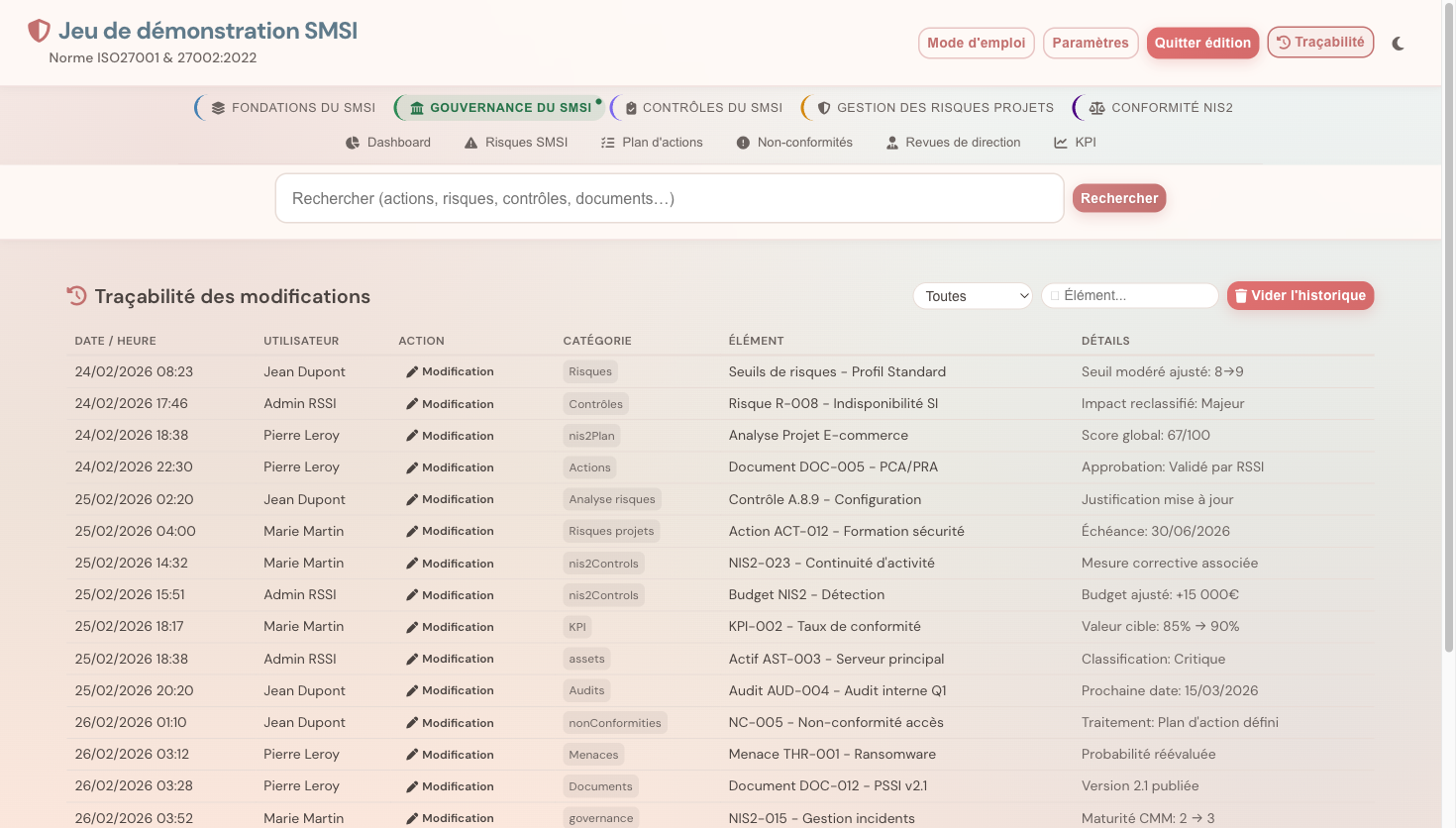

Chaque action est tracée automatiquement

Un journal d'audit complet enregistre chaque création, modification et suppression dans tous les modules de l'application. Transparence totale pour vos audits internes et la conformité réglementaire.

18 catégories de traçabilité couvrant tous les modules

Des contrôles ISO aux actions NIS2, chaque opération est horodatée et attribuée automatiquement. Filtrez par type d'action, recherchez par élément, et exportez l'historique complet.

- Contrôles, risques, actions, documents, KPIs, audits, NIS2…

- Filtrage par type d'action et recherche par cible

- Attribution utilisateur automatique (local ou authentifié)

- Intégration Dashboard avec les 10 dernières entrées

Plus d'excuse pour ne pas faire tourner le SMSI !

Un Système de Management de la Sécurité doit tourner sur le terrain et être pragmatique - les solutions du marché sont couteuses et toujours des usines à gaz ! Optez pour l'agilité et le pragmatisme.

Vue synthétique pour le CODIR avec KPIs et graphiques de maturité.

Gestion des contrôles, risques et actions depuis une interface unifiée.

Hébergement web optionnel pour collaborer avec les parties prenantes.

Pyramide ISO complète avec liens vers les preuves et livrables.

Interface épurée avec thèmes clair, sombre et Poudre.

Un wizard en 8 étapes vous accompagne : classification CIA, continuité (RTO/RPO), protection des données, contrôles de sécurité, scénarios de risques et recommandations automatiques.

10 scénarios de risques évalués automatiquement selon vos réponses. Matrice probabilité × gravité, seuils personnalisables et 35 règles de recommandations.

Générez un rapport PDF complet prêt pour le CODIR ou l'auditeur : synthèse exécutive, radar des domaines, détail par scénario de risque, recommandations prioritaires.

Des contrôles ISO aux actions NIS2, chaque opération est horodatée et attribuée automatiquement. Filtrez par type d'action, recherchez par élément, et exportez l'historique complet.

Configurez vos blocs budgétaires, suivez les KPIs de conformité, visualisez la maturité sur radar et pilotez les jalons réglementaires vers le label CyFun du CCB Belgique.

Gérez vos contrôles NIS2 par fonction (Identifier, Protéger, Détecter, Répondre, Rétablir), évaluez la maturité CMM de chacun et documentez vos justifications.

Un cadre stratégique priorisé selon le top 10 des risques majeurs, la stratégie Zero Trust et les exigences NIS2 : Résilience, Détection, Tiers, Identités et Protection.

Le framework CyFun 2025 du Centre pour la Cybersécurité Belgique (CCB) définit 3 niveaux d'assurance alignés sur la directive NIS2.

La heatmap interactive montre les niveaux de correspondance entre référentiels.

La vue liste permet d'explorer en détail chaque relation entre référentiels.

Trois matrices pré-configurées couvrent les principales méthodologies d'évaluation des impacts.

De l'ouverture à la clôture, chaque action est tracée avec son statut, sa priorité, son responsable et son échéance.